Seguridad

Deyel utiliza un esquema de seguridad que considera dos conceptos básicos:

•Autenticación de los usuarios, que permite controlar quién utiliza el producto.

•Autorización de la funciones específicas que cada usuario puede utilizar.

Deyel mantiene un registro de todos los usuarios habilitados para utilizar el producto, recopilando sus datos identificatorios (código de usuario, alias, dirección de email) sus datos personales y laborales, su estado, etc.

El procedimiento de autenticación asegura que todo uso de Deyel y de sus soluciones sea realizado por “alguien” o “algo” que puede identificarse como un usuario, dentro del registro de usuarios.

Además, para asegurar que ese “alguien” o “algo” sea realmente quien dice ser, debe informar su usuario o alias y su contraseña.

Deyel contempla diferentes métodos de autenticación. En cada ambiente de Deyel, debe utilizarse uno de ellos.

Este es el método predeterminado de autenticación.

El usuario informa su código de usuario o su alias y su contraseña, en la página de acceso al portal de usuarios.

Deyel verifica que exista un usuario en su registro, con el código de usuario o alias informados y verifica la contraseña, que se almacena encriptada en la base de datos de Deyel.

Si el usuario o la contraseña son incorrectos, se deniega el uso del producto.

Cuando una organización utiliza servicios de directorio para registrar a sus usuarios, puede configurarse Deyel, para delegar en LDAP el proceso de autenticación.

El usuario informa su código de usuario o su alias y su contraseña, en la página de acceso al portal de usuarios.

Deyel verifica que exista un usuario en su registro, con el código de usuario o alias informados y luego delega en LDAP la autenticación..

Sólo cuando el usuario está registrado en Deyel y LDAP reporta una correcta autenticación se permite utilizar el producto.

Una organización puede utilizar los servicios de un proveedor de identidad (IDP) para realizar la autenticación de sus usuarios. De esta forma busca otorgar un mecanismo único de acceso a las aplicaciones y evitar que los usuarios deban recordar múltiples credenciales de acceso.

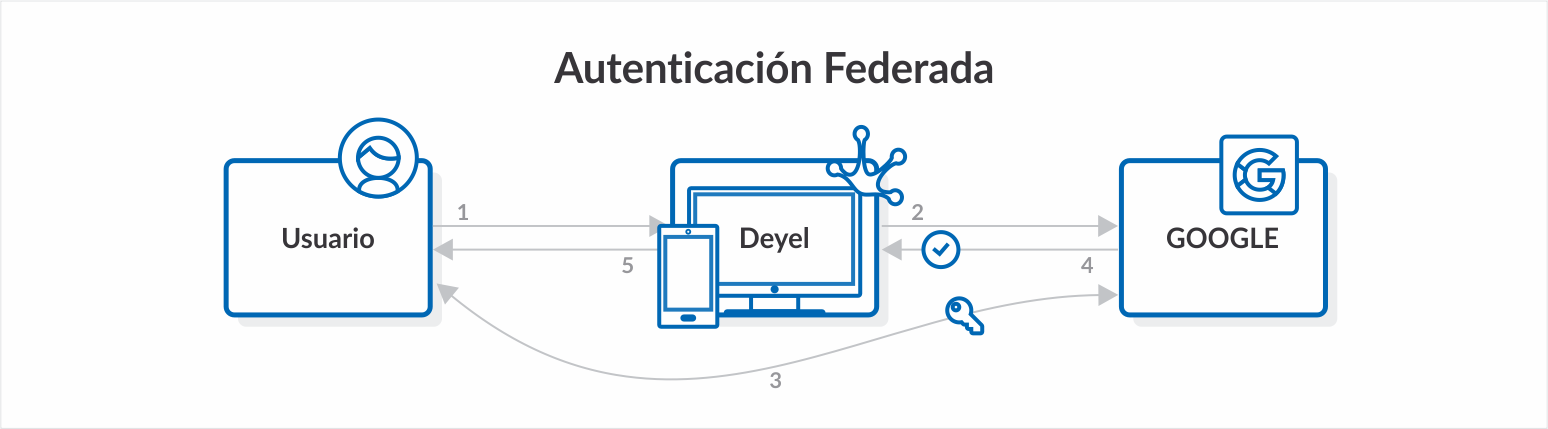

Deyel implementa este tipo de autenticación integrándose con Google.

Cuando una organización utiliza cuentas de Google para sus usuarios, se puede delegar en Google el proceso de autenticación.

La página de acceso al portal de usuarios, redirige a los usuarios al inicio de sesión de Google.

El usuario ingresa sus credenciales en Google. La clave de acceso no es informada nunca en Deyel.

Cuando el usuario ingresa a su cuenta, Google informa a Deyel que el usuario se ha autenticado exitosamente.

Deyel verifica que exista un usuario en su registro, cuya cuenta de correo sea la cuenta de Google indicada.

Sólo cuando el usuario se autentica correctamente en Google y está registrado en Deyel se permite utilizar el producto.

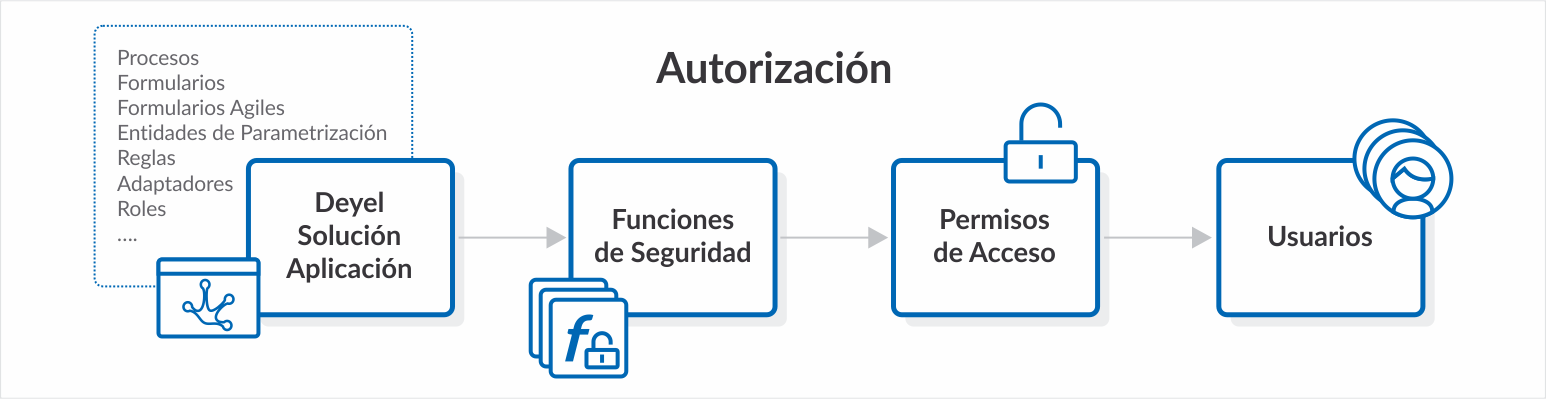

Este concepto implica verificar que funciones específicas puede ejecutar cada usuario, evitando que se realicen acciones no autorizadas.

Esta autorización, se implementa en el perfil de cada usuario, asignándole permisos de acceso.

Un usuario solo puede ejecutar una función si le ha sido autorizada a través de un permiso de acceso.

Los modeladores utilizan Deyel para construir las aplicaciones que la organización necesita. Cada aplicación, se modela como un conjunto de .procesos, entidades de negocio basadas en formularios, entidades de parametrización, reglas, adaptadores y roles, relacionados entre sí, con el objetivo de resolver un requerimiento determinado.

Las metodologías de diseño centradas en el usuario, contemplan la definición de personajes, para representar a grupos de usuarios que usan la aplicación de manera similar. Los modeladores pueden identificar los personajes en cada aplicación y determinar qué funciones necesitan utilizar. A partir de esto, definir los permisos de acceso y asignarlos a los usuarios.

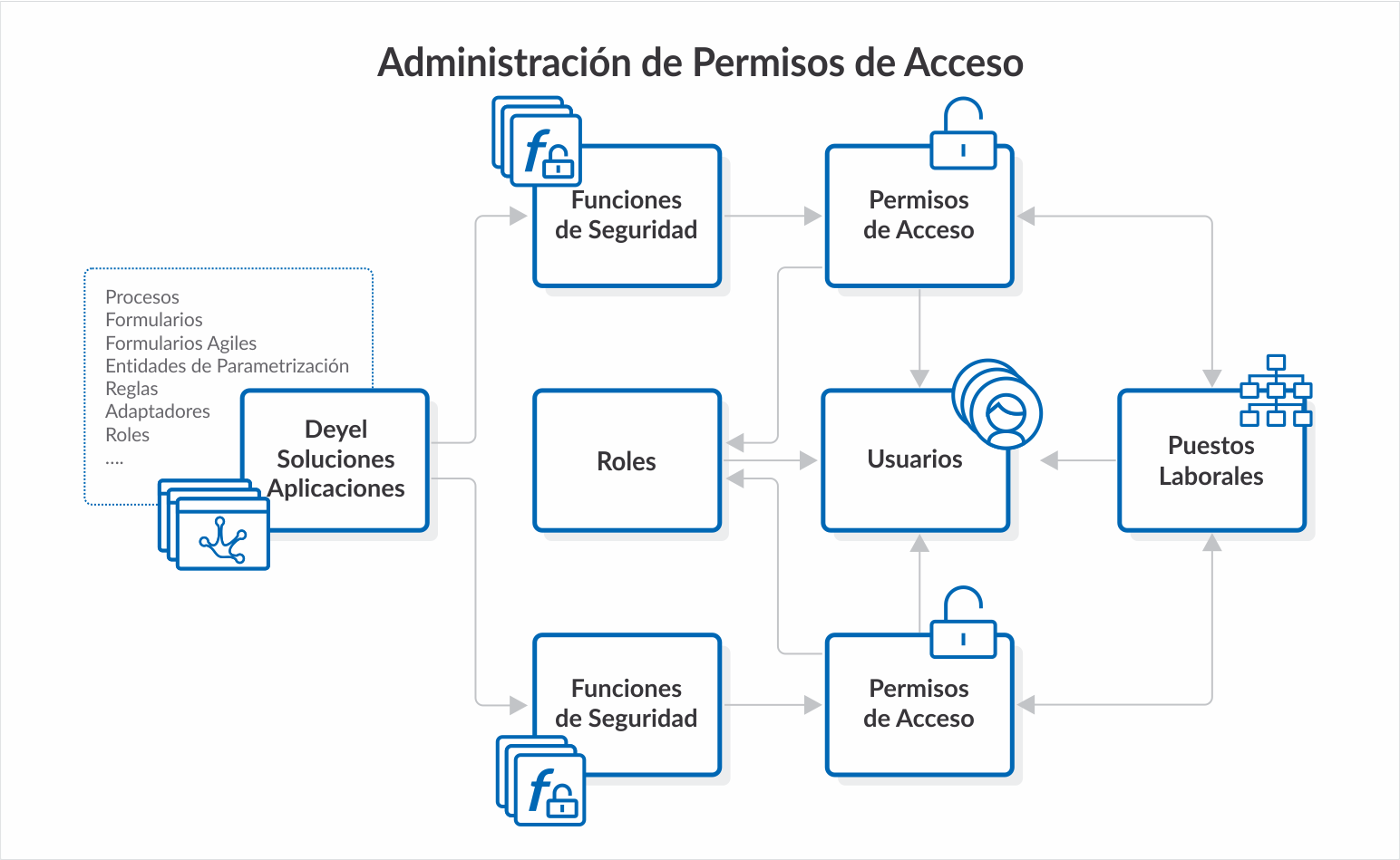

Administración de Permisos de Acceso.

Los permisos de acceso de cada usuario necesitan ajustarse dinámicamente. La aparición de nuevas aplicaciones o de nuevas funciones o cambios en las asignaciones laborales del usuario, implican que se deban redefinir los permisos de acceso que tiene asignados.

El administrador de seguridad puede agregar o quitar permisos de acceso a cada uno de los usuarios individualmente.

En organizaciones con gran cantidad de usuarios o aplicaciones, esta tarea puede resultar compleja. Los conceptos de roles y puestos laborales permiten simplificarla, asignando permisos a múltiples usuarios y no de manera individual.

.

Un rol define un conjunto usuarios y/o de unidades organizacionales. Este concepto se utiliza, en el modelado de procesos de negocios para definir que una actividad puede ser ejecutada por cualquiera de los integrantes del rol. También al definir formularios ágiles, para determinar quienes pueden consultar o modificar las instancias del formulario. Cada rol puede indicar un conjunto de permisos de seguridad, que son asignados a los usuarios que integran ese rol y a los usuarios cuya unidad organizacional integra el rol.

Un puesto laboral describe las tareas que se realizan normalmente en una posición de trabajo. Asociar a los usuarios con los puestos laborales que ocupan, permite conocer sus capacidades y responsabilidades dentro de la organización. Pero además, cada puesto laboral puede indicar un conjunto de permisos de seguridad, que son asignados a los usuarios que ocupan ese puesto.

Permisos de Acceso Predefinidos.

Deyel y sus soluciones, cuentan con un conjunto de permisos de acceso predefinidos, diseñados para que los diferentes personajes puedan utilizar la funcionalidad que requieren.

Por ejemplo, Deyel ofrece permisos de acceso para usuarios finales, para modeladores de negocios, para modeladores de IT, para administradores de seguridad, etc.

Del mismo modo, CRM, ofrecen permisos de acceso para vendedores, gerentes de ventas, etc.

Los permisos de acceso predefinidos no se pueden modificar. Si es necesario modificarlos, se puede hacer una copia.